【臺灣資安大會直擊】HITCON ZeroDay最新臺灣漏洞通報趨勢大公開,並宣布推出漏洞獎勵計畫

在國際上,鼓勵駭客幫企業找出漏洞,促成正向的資安環境,已經相當常見。在昨日(3月14日)舉行的臺灣資安大會現場,Hitcon常務理事翁浩正,從HITCON ZeroDay漏洞通報計畫的現況,分享最新的臺灣年度漏洞通報趨勢,同時給出一些企業能夠參考的具體建議與作法。

不僅如此,他們也正式對外宣布推出漏洞獎勵計畫Bug Bounty Program,與國際態勢接軌,讓企業在鼓勵通報者上,也能透過通報平臺來進行,期望促進整體企業資安的健全與發展。

基本上,Hitcon ZeroDay成立已經兩年,在漏洞通報方式上,已經從早期以郵件提交,到現在可以在平臺上進行,並提供了專屬企業帳號後臺,方便通報流程的管理與狀態顯示。

從他們在2017年度統計的漏洞通報相關數據來看,目前註冊企業帳號數達250家,通報企業數量則有2,000家,而在漏洞通報數量方面,相較於2016年,2017年的漏洞通報數量更是成長245%

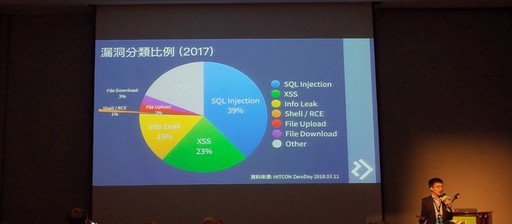

翁浩正指出,在2017年度所有漏洞通報的類型中,有39%的通報是SQL Injection漏洞,23%是XSS漏洞,15%是資訊洩漏,是漏洞通報中居於前三的分類。顯然,這些漏洞通報的類型,就是臺灣企業該憂心的問題。

不過上述漏洞通報分類占比,也突顯出臺灣企業面臨的一個狀況,那就是這樣的結果,即便在許多年前可能也是如此,

為什麼SQL Injection、XSS與資訊洩漏的問題,仍是臺灣企業不斷面臨的漏洞問題?翁浩正表示,現在臺灣很多企業開始重視資安,但大多數企業還是沒有概念,這些企業可能沒有顧及資安問題、亦或是沒有資安人員,甚至是不知道什麼是資安,又或是知道但卻沒辦法處理。

像是在漏洞通報的狀況中,如網址後面只要加上一個單引號「‘」,這個網站系統就會爛掉、出問題,就是一個簡單的例子,而這樣的例子還不少。另外,甚至也有1%的漏洞通報狀況是,可以容易地拿到整個主機的權限。

當然,在漏洞通報後,不僅能讓企業瞭解自身的問題,也要做到在一定時間內修補,才能讓通報有所價值。翁浩正表示,平臺上2017年度的漏洞通報修補狀況是24%。看來,目前國內企業還有不小的進步空間。

從漏洞通報現況看問題,企業需注意的5大建議要點

從漏洞通報現況來看,翁浩正也整理出臺灣企業面臨的幾個問題,像是多數網站沒有安全防護及安全程式碼開發,導致SQL Injection,XSS攻擊,在那麼多年後仍然有效。而在企業在修復漏洞時,若是過渡依賴網頁程式防火牆(Web Application Firewall,WAF)等設備,也要注意。他舉例,像是WAF阻擋了Or 1=1這樣的字串,對於駭客來說,改成or 2=2就可以繞過去,這樣的觀念在十年前就有,但臺灣許多資安設備商還停在舊的思維,若是企業過度依賴WAF設備,可能無法正確解決資安的問題。

還有很多漏洞通報遇到的狀況是,企業沒有聯繫窗口可以聯絡,因此無法回報修補狀況,以及企業網站是委外開發,但開發團對品質不佳,導致所有專案都有相同的問題。另外也有大量設備採用預設帳號密碼的狀況。

對於上述狀況,翁浩正在現場提出一些可供參考的觀念與建議。首先,大型網站必需做滲透測試、紅隊演練,但普遍狀況是在沒有預算的中小企業,他提醒,即便沒有資安預算,也有做好資安的策略。舉例來說,像是試著用免費工具安排弱點掃描、網頁安全掃描工具,先找出影響較大的問題,等到未來企業成長、資源較多時,再來做更深入的處理。而他也提醒,別想著花弱點掃描的預算,就買到滲透測試的品質。

同時,翁浩正也給出5大建議要點:

●防禦設備並非萬能,雖然可以暫時檔下前幾波攻擊,但要記住攻擊者仍擁有各種繞過防禦偵測的手法,

●在攻擊思維來講,第一步就會嘗試預設密碼,登入管理介面,還是許多網站還是帳密都是Admin,請企業一定修改預設密碼。

《原文請見iThome(https://www.ithome.com.tw/news/121819)》